「NetWork」前辈分享整理-2

关键字:学习资料学习——《网络是怎样连接的》

摘要:通过思科手册和资料的方式学习网络

《网络是怎样连接的》

摘要

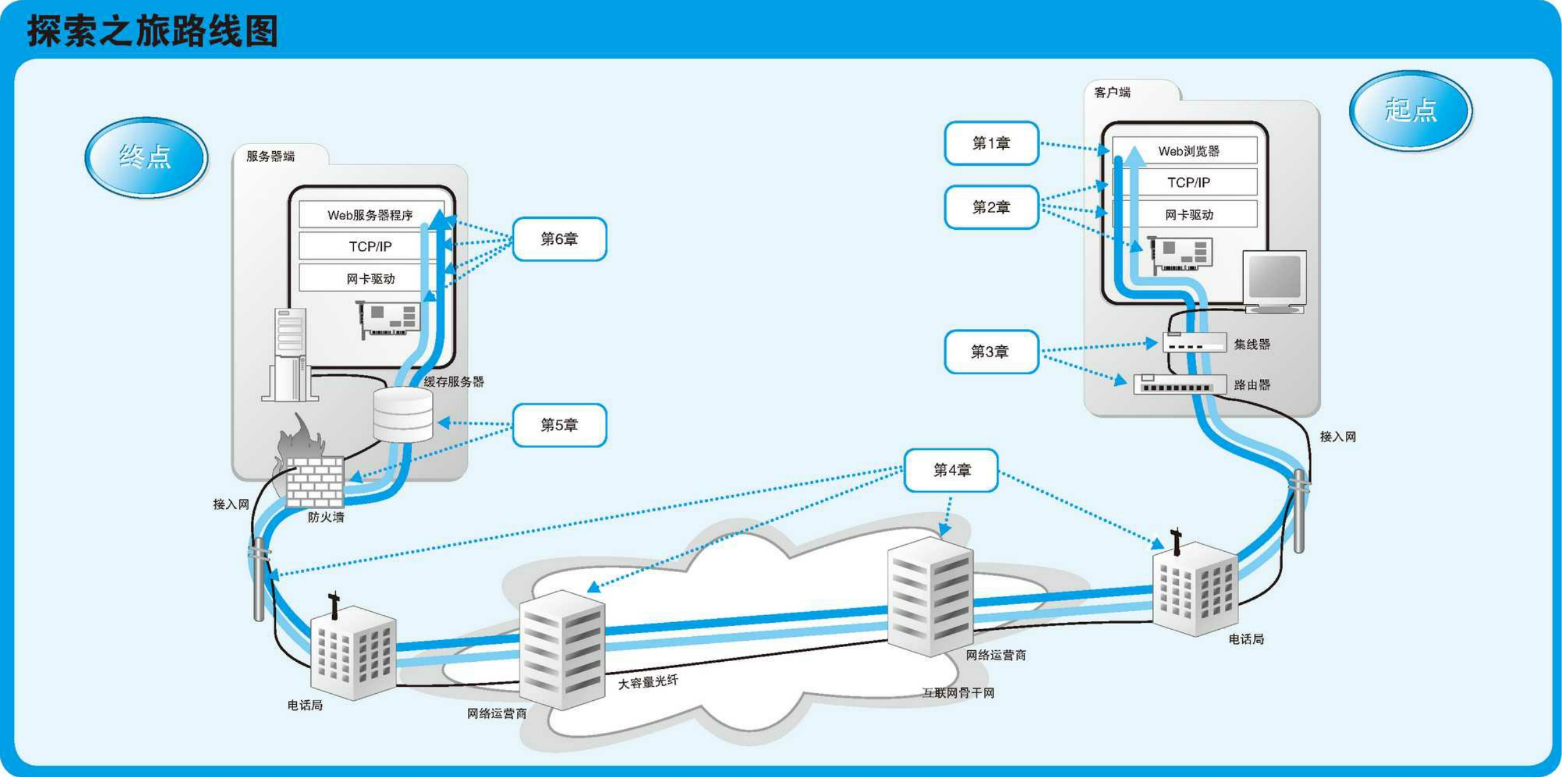

通过学习我们了解到,本书将从六个章节逐一介绍从Web的发送,网卡实现的TCP/IP发包,到路由网络的传递,最后到第五章防火墙和缓存服务器的过滤,最后传输成功,探索了网络连接和通信的全过程。接下来我们总结本书学习中遇到的一些知识模块。

【第一章】

HTTP协议

HTTP 协议是 Hyper Text Transfer Protocol(超文本传输协议)的缩写,是用于从万维网( WWW:World Wide Web )服务器传输超文本到本地浏览器的传送协议。

HTTP 是一个基于 TCP/IP 通信协议来传递数据(HTML 文件、图片文件、查询结果等)。

HTTPS 协议是 HyperText Transfer Protocol Secure(超文本传输安全协议)的缩写,是一种通过计算机网络进行安全通信的传输协议。

HTTPS 经由 HTTP 进行通信,但利用 SSL/TLS 来加密数据包,HTTPS 开发的主要目的,是提供对网站服务器的身份认证,保护交换资料的隐私与完整性。

HTTP 的 URL 是由 http:// 起始与默认使用端口 80,而 HTTPS 的 URL 则是由 https:// 起始与默认使用端口443。

HTTP 状态码

当浏览者访问一个网页时,浏览者的浏览器会向网页所在服务器发出请求。当浏览器接收并显示网页前,此网页所在的服务器会返回一个包含 HTTP 状态码的信息头(server header)用以响应浏览器的请求。

HTTP 状态码的英文为 HTTP Status Code。。

下面是常见的 HTTP 状态码:

- 200 - 请求成功

- 301 - 资源(网页等)被永久转移到其它URL

- 404 - 请求的资源(网页等)不存在

- 500 - 内部服务器错误

DNS

在之前我们了解了DNS用于域名解析,但通过阅读本书后了解了更多关于根DNS、顶级域DNS等相关的内容,这里进行整理和总结。

DNS即域名系统(Domain Name System)是用来将域名与IP地址建议映射的协议。

DNS服务器是高可用、高并发和分布式的树桩层次结构

- 根DNS服务器:返回顶级域DNS的服务器IP地址

- 顶级域DNS服务器:返回权威DNS服务器IP地址

- 权威DNS服务器:返回相应主机的IP地址

- 本地域名服务器:如果设计通过DHCP配置,本地DNS由你的网络服务商(ISP),如电信移动等自动分配,它通常就在你的网络服务商的某个机房。

域名解析过程

域名的解析总体可以分为两大步骤。

1.本级向本地域名服务器(本地DNS)发送DNS请求报文,报文里携带需要查询的域名如www.163.com。

2.本地DNS收到来自客户端的请求。如果能找到www.163.com,它就直接返回IP地址。如果没有,本地DNS去问它的根域名服务器。

3.根域名服务器收到来自本地DNS的请求,发现后缀是.com,然后发送顶级域名服务器的地址

4.本地DNS向顶级DNS请求,顶级域名服务器返回www.163.com区域的权威DNS服务器的地址。

5.本地DNS转向问权威DNS服务器,权限DNS服务器查询后将对应IP地址告诉本地DNS。

6.本地DNS将IP地址返给客户端,客户端和目标建立连接。

【第三章】

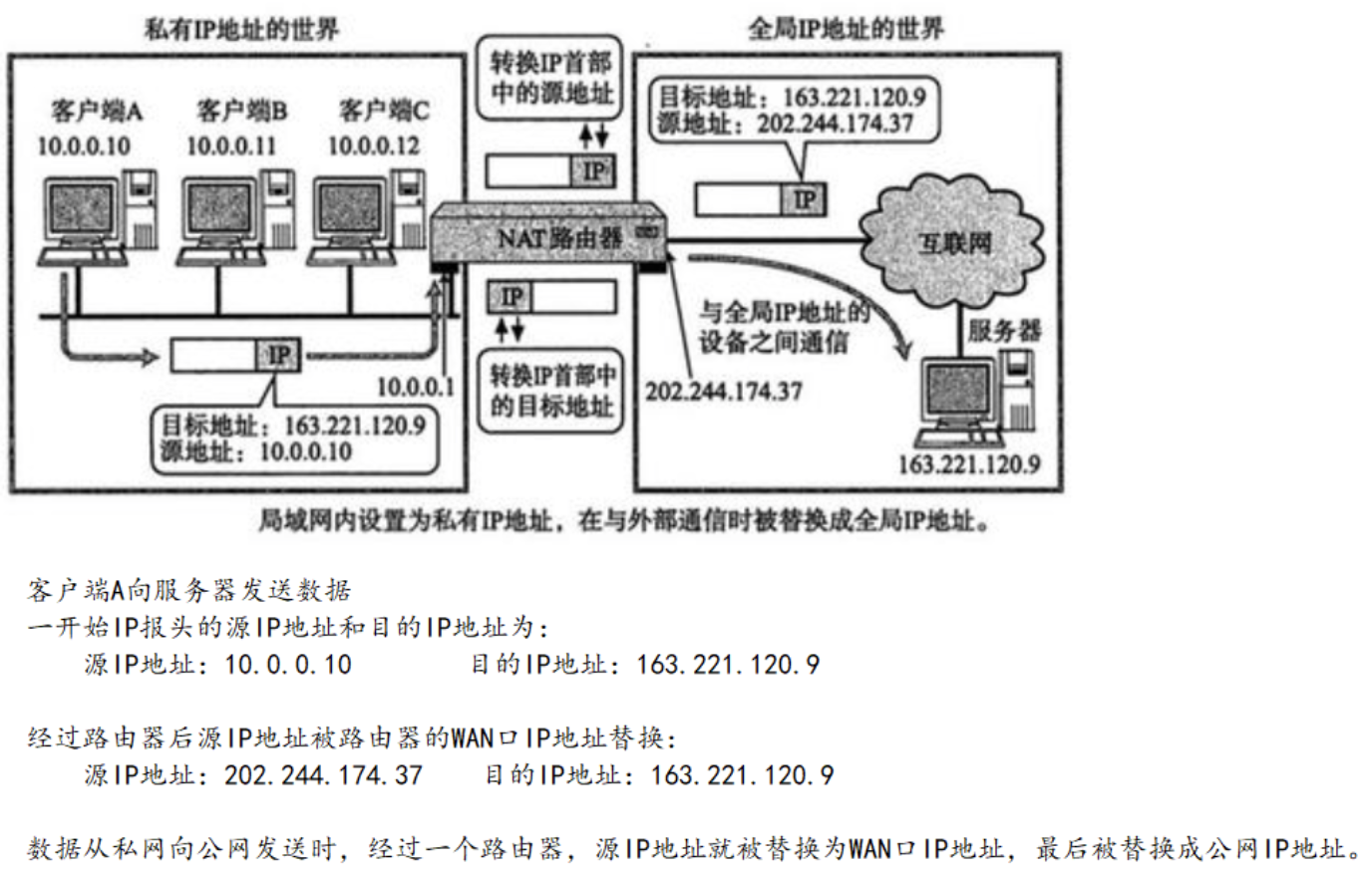

NAT技术

我们知道ipv4地址是有限的,随着互联网的发展,现在的入网设备早就超过了2^32次方个了。那为什么我们现在的主机IP还够用呢?同时在我们学习Linux配置网卡的时候也出现了NAT模式,所以本章节我们着重阅读了NAT技术实现的功能,基本原理和演进过程。

我们发现静态NAT在一个主机占用路由器的WAN口IP地址后,其它主机都需要等待主机通信完,效率很低。而动态NAT,需要有足够的IP地址。

- 静态NAT(Static NAT)(一对一)

将内部网络的私有IP地址转换为公有IP地址,IP地址对是一对一的,是一直不变的。

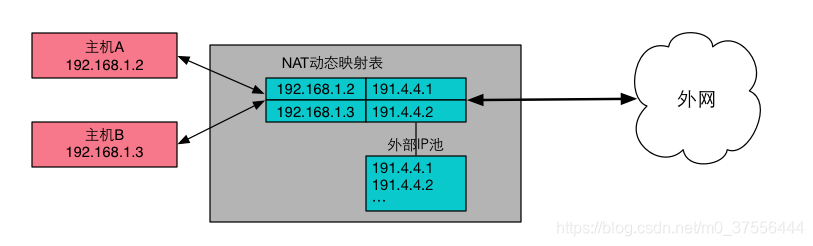

- 动态地址NAT(Pooled NAT)(多对多)

将内部网络的私有IP地址转换为公用IP地址时,IP地址是不确定,随机的。所有被授权访问Internet的私有IP地址可随机转换为任何指定合法的IP地址。也就是说,只要指定哪些内部地址可以进行转换,以及用哪些合法地址作为外部地址时,就可以进行动态NAT转换。动态NAT是在路由器上配置一个外网IP地址池,当内部有计算机需要和外部通信时,就从地址池里动态的取出一个外网IP,并将他们的对应关系绑定到NAT表中,通信结束后,这个外网IP才被释放,可供其他内部IP地址转换使用,这个DHCP租约IP有相似之处。当ISP提供的合法IP地址略少于网络内部的计算机数量时。可以采用动态转换的方式。

- 网络地址端口转换NAPT(Network Address Port Translation)(Port-Level NAT)(多对一)

改变外出数据包的源端口并进行端口转换,采用端口多路复用方式。内部网络的所有主机均可共享一个合法外部IP地址实现对Internet的访问,可以最大限度地节约IP地址资源。同时,也可以隐藏网络内部的所有主机,有效避免来自Internet的攻击。因此,目前网络中应用最多的就是PAT规则。这是最常用的NAT技术,也是IPv4能够维持到今天的最重要的原因之一,它提供了一种多对一的方式,对多个内网IP地址,边界路由可以给他们分配一个外网IP,利用这个外网IP的不同端口和外部进行通信。NAPT 与 动态NAT 不同,它将内部连接映射到外部网络中的一个单独的IP地址上,同时在该地址上加上一个由NAT设备选定的端口号。

NAPT是使用最普遍的一种转换方式,在HomeGW中也主要使用该方式。它又包含两种转换方式:SNAT和DNAT。

【第四章】

由于我们过去学习的主要是设备层面的网络知识,通过本书我们了解到了更多宏观的网络连接过程,尤其本章节的ADSL、PPP接入等内容需要多加学习和了解,故而本章节将会花费更多笔墨进行总结和归纳:

ADSL——传统主流

光纤互联网在我们的生活中已经存在了很长时间。但是,我们大多数人在家中仍然有ADSL 连接。

ADSL,或非对称数字用户线,与 1990 年代及更早时期使用的拨号线路相比,这种通信技术提供了更快的互联网连接,长期以来一直为世界许多地方提供互联网电力。

为了使 ADSL 连接能够提供流畅的连接,必须有多个系统同时工作。电话基础设施中的铜线与连接到本地电话交换机的调制解调器一起工作,并且从它出来的信号被发送到DSLAM,即数字用户线路接入复用器,我们可以简单地描述为中央互联网系统。

光纤到户FTTH

光纤到户 (FTTH)是从中心点直接安装和使用光纤到住宅、公寓楼和企业等各个建筑物,以提供高速互联网接入。与大多数地方现在使用的技术相比,FTTH 显着提高了计算机用户可用的连接速度。

FTTH 可以达到每秒 100 兆比特 ( Mbps ) 的连接速度,这速度是典型电缆调制解调器或 DSL(数字用户线路)连接的 20 到 100 倍。大规模实施 FTTH 成本高昂,因为它需要在从现有光纤电缆到个人用户的“最后一公里”上安装新的电缆组。一些社区目前有光纤到路边 (FTTC) 服务,FTTC 是指在家庭或企业附近的路边安装和使用光缆,“铜”介质在路边和最终用户之间传输信号。

光纤到户实现方法

FTTH的定义特征是它将光纤直接连接到住宅,在大多数或所有最后一公里电信中使用光纤,光纤使用光信号传输数据来实现更高的性能。

FTTH 接入网络的基本结构是这样的:光缆从中心局开始,通过光纤分配集线器 (FDH),然后通过网络接入点 (NAP),最后通过用作连接点的终端进入家庭盒子。

下面的照片显示了一个铺设橙色管道的土沟。一旦管道基础设施被埋入到位,光纤(类似于绳子)将从网络接入点穿过橙色管道。

使用 FTTH 的好处

FTTH 的主要好处是提高了网络性能,特别是长距离上的更高速度,这是使用同轴电缆、双绞线导体和 DSL 的旧方法无法达到的。

由于其显着更高的带宽,FTTH 被专家认为是未来几十年处理消费者网络需求的最佳技术。随之而来的一些好处包括:

改进了流式传输高清视频的性能。

无需更换光纤即可进行多次升级,因此有些人将 FTTH 称为“面向未来”,可以更新光纤周围的基础设施,而无需更新光纤本身。

比以前的技术在更长的距离上更高的速度。

比其他光纤配置更好,因为光纤直接连接到住宅,并且可以使用以太网或同轴电缆完成剩余的网段。

FTTH的演进

自 1980 年代以来,FTTH 不断发展,以适应现代世界不断增长的网络需求,许多在 1980 年代实施的光缆今天仍在使用,这证明了它们随着时间的推移具有灵活性。自 1980 年代以来,光纤技术变得比以前更容易安装和更便宜,今天,FTTH 和光纤的使用持续增加。

【第五章】

第五章主要介绍了防火墙和缓存服务器的一些基本知识,这些由于也相对陌生,所以在学习和整理的过程中也需要花费更多时间。

防火墙基础

1.防火墙的概念:

防火墙是位于两个或多个网络之间,执行访问控制策略的一个或一组系统,是一类防范措施的总称。防火墙的目的是挡住来自外部网络的攻击和入侵,保障着内部网络的安全

2.防火墙的作用

(1)可以限制未授权用户进入内部网络,过滤掉不安全服务和非法用户;

(2)防止入侵者接近内部网络的防御设施,对网络攻击进行检测和告警;

(3)限制内部用户访问特殊站点;

(4)记录通过防火墙的信息内容和活动,为监视Internet安全提供方便。

3.防火墙的优点

(1)防火墙可以强化网络安全策略。

(2)防火墙能有效记录Internet上的活动。

(3)防火墙是一个安全策略的检查站。

4.防火墙的局限性

(1)目前防火墙对于来自网络内部的攻击还无能为力。

(2)防火墙不能防范不经过防火墙的攻击,如内部网用户通过SLIP 或PPP 直接进入Internet。

(3)防火墙也不能完全防止受病毒感染的文件或软件的传输,由于病毒的种类繁多,如果要在防火墙完成对所有病毒代码的检查,防火墙的效率就会降到不能忍受的程度。

(4)作为一种被动的防护手段,防火墙不能防范因特网上不断出现的新的威胁和攻击。

5.防火墙安全策略

一种是“一切未被允许的就是禁止的”,一种是“一切未被禁止的都是允许的”。

第一种的特点是安全性好,但是用户所能使用的服务范围受到严格限制。

第二种的特点是可以为用户提供更多的服务,但是在日益增多的网络服务面前,很难为用户提供可靠的安全防护。

6.其他概念

包过滤:

也被称为数据包过滤,是在网络层中对数据包实施有选择的通过,依据系统事先设定好的过滤规则,检查数据流中的每个数据包,根据数据包的源地址、目标地址以及端口等信息来确定是否允许数据包通过。

代理服务器:

是指代表内部网络用户向外部网络中的服务器进行连接请求的程序

防火墙分类

- 包过滤

- 代理服务器

包过滤技术

包过滤(Packet Filtering)技术在网络层中对数据包实施有选择的通过,依据系统事先设定好的过滤规则,检查数据流中的每个包,根据包头信息来确定是否允许数据包通过,拒绝发送可疑的包。

使用包过滤技术的防火墙叫做包过滤防火墙(Packet filter),因为它工作在网络层,又叫网络层防火墙(Network level firewall)。

1.包过滤防火墙

通常用一台具有IP过滤功能的路由器来实现

基本的思想

对所接收的每个数据包进行检查,根据过滤规则,然后决定转发或者丢弃该包– 往往配置成双向的

如何过滤

过滤规则基于包头中的信息。IP源地址、目的地址、TCP/UDP端口、ICMP消息类型、TCP头中的ACK位。过滤器往往建立一组规则,根据是否匹配规则中指定的条件来作出决定。如果有匹配按规则执行,没有匹配,则按缺省策略。

2.包过滤防火墙的优点

(1)一个屏蔽路由器能保护整个网络一个恰当配置的屏蔽路由器连接内部网络与外部网络,进行数据包过滤,就可以取得较好的网络安全效果。

(2)包过滤对用户透明不像在后面描述的代理(Proxy),包过滤不要求任何客户机配置。当屏蔽路由器决定让数据包通过时,它与普通路由器没什么区别,用户感觉不到它的存在。较强的透明度是包过滤的一大优势。

(3)屏蔽路由器速度快、效率高屏蔽路由器只检查包头信息,一般不查看数据部分,而且某些核心部分是由专用硬件实现的,故其转发速度快、效率较高,通常作为网络安全的第一道防线。

- 包过滤防火墙的缺点

(1)屏蔽路由器的缺点也是很明显的,通常它没有用户的使用记录,这样就不能从访问记录中发现黑客的攻击记录。

(2)配置繁琐也是包过滤防火墙的一个缺点。没有一定的经验,是不可能将过滤规则配置得完美。有的时候,因为配置错误,防火墙根本就不起作用。

(3)包过滤另一个关键的弱点就是不能在用户级别上进行过滤,只能认为内部用户是可信任的、外部用户是可疑的。

(4)此外,单纯由屏蔽路由器构成的防火墙并不十分安全,危险地带包括路由器本身及路由器允许访问的主机,一旦屏蔽路由器被攻陷就会对整个网络产生威胁。

4.包过滤防火墙的发展阶段

(1)第一代:静态包过滤防火墙

(2)第二代:动态包过滤(Dynamic Packet Filter)防火墙

(3)第三代:全状态检测(Stateful Inspection)防火墙

(4)第四代:深度包检测(Deep Packet Inspection)防火墙

2.2 代理服务器

1.代理服务器的优点

易于配置,界面友好

能生成各项记录

能灵活完全的控制进出信息

能过滤数据内容

2.代理服务器的缺点

代理速度比包过滤慢

代理对用户不透明,给用户的使用带来不便

代理需要针对每种协议设置一个不同的代理服务器

代理服务要求对客户或过程进行限制

代理服务不能改进底层协议的安全性

总结

费曼学习法提到一种思想,便是如果我们能够将所学的知识通过通俗易懂的语言和文字传授给另一个人,那么就说明我们理解深刻了。而如果我们看似学会但到描述和表达却总是卡住的话,说明我们只是记住了知识而没有真正转化为自己所掌握的技能。在归纳和总结本次阅读的过程中,也不断的反馈了对各个部分的掌握程度。